いよいよdrbdを削除していきます。

# rmmod drbd → drbd.koを削除

# lsmod |grep drbd → 削除されているか確認。何も表示されずプロンプトが出ればOK

# yum remove kmod-drbd84 → 私の場合は凄く時間がかかった。

# yum remove drbd* → drbd84-utils を削除

# rpm -qa | grep drbd → 念の為、drbd関連が無いか確認。何も表示がなければOK

そして、drbd9.0をインストールしていきます。

# yum install kmod-drbd90 drbd90-utils → kmodのインストールに時間がかかった。

# modprobe drbd → drbdのインストール

# cat /proc/drbd → バージョンを調べる

version: 9.0.22-2 (api:2/proto:86-116)

GIT-hash: 719792f2cc1360c65c848ffdb66090959e27fde5 build by akemi@Build64R7, 2020-09-29 17:13:49

Transports (api:16):

メタデーターの変換。DRBD 8とDRBD 9では内部の形式が異なるため、drbdadm create-mdコマンドを実行して、メタデータを変換します。

# drbdadm create-md r0 (注:データーのあるディスクに行ってもデータは消えない)

–== Thank you for participating in the global usage survey ==–

The server’s response is:

you are the 31399th user to install this version

You want me to create a v09 style flexible-size internal meta data block.

There appears to be a v08 flexible-size internal meta data block

already in place on /dev/vdd at byte offset 499826814976

Valid v08 meta-data found, convert to v09?

[need to type ‘yes’ to confirm] yes

md_offset 499826814976

al_offset 499826782208

bm_offset 499811528704

Found xfs filesystem

488097196 kB data area apparently used

488097196 kB left usable by current configuration

Even though it looks like this would place the new meta data into

unused space, you still need to confirm, as this is only a guess.

Do you want to proceed?

[need to type ‘yes’ to confirm] yes

Writing meta data…

New drbd meta data block successfully created.

success

最後にサクセスと表示されているので成功したようです。

プライマリーとの同期をを再開。

# drbdadm up r0

# drbdadm status

r0 role:Secondary

disk:UpToDate

smb0.kinryo.net role:Primary

peer-disk:UpToDate

セカンダリーとUpToDateになっているので同期しています。

ちなみに、8.4で使っていた cat /proc/drbdではこの情報は出てきません。

# crm_mon -1 → リソースの状態を調べる

Node smb1: standby

Online: [ smb0 ]

Active resources:

Resource Group: smbgroup

vipcheck_res (ocf::myres:VIPcheck): Started smb0

VirtualIP (ocf::heartbeat:IPaddr2): Started smb0

FS_DRBD0 (ocf::heartbeat:Filesystem): Started smb0

SAMBA (systemd:smb): Started smb0

NAMED (systemd:nmb): Started smb0

Master/Slave Set: MS_DRBD0 [DRBD0]

Masters: [ smb0 ]

あれスタンバイのままだ

# pcs cluster unstandby smb1 → smb1をオンラインにする

# crm_mon -1 → 再び確認

Stack: corosync

Current DC: smb0 (version 1.1.23-1.el7_9.1-9acf116022) – partition with quorum

Last updated: Thu Feb 4 15:45:54 2021

Last change: Thu Feb 4 15:45:45 2021 by root via cibadmin on smb1

2 nodes configured

7 resource instances configured

Online: [ smb0 smb1 ]

Active resources:

Resource Group: smbgroup

vipcheck_res (ocf::myres:VIPcheck): Started smb0

VirtualIP (ocf::heartbeat:IPaddr2): Started smb0

FS_DRBD0 (ocf::heartbeat:Filesystem): Started smb0

SAMBA (systemd:smb): Started smb0

NAMED (systemd:nmb): Started smb0

Master/Slave Set: MS_DRBD0 [DRBD0]

Masters: [ smb0 ]

Slaves: [ smb1 ]

やっと、両方共オンラインになった。

へーーー smb0が8.4でsmb1が9.0でも動くんだ!!

これでsmb1が9.0になったので、smb0を同じようにやっていきます。

2022-2-18 追記:

このままだとdrbdmanageがありません。又、elrepoにも無いようです。そこでdrbdmanageをインストールしていきます(参照:https://qiita.com/nagase/items/8316e02f16acf4567326)

# yum install rpmdevtools git libxslt pygobject2 help2man

# git clone https://github.com/LINBIT/drbdmanage.git

# cd drbdmanage

# sed -ie ‘s/drbd-utils/drbd90-utils/g’ setup.cfg

# make rpm

# ls dist

drbdmanage-0.99.18-1.noarch.rpm drbdmanage-0.99.18.tar.gz drbdmanage-0.99.18-1.src.rpm

# yum localinstall dist/drbdmanage-0.99.18-1.noarch.rpm

これで、drbdmanageが使えるようになるが、私はdrbdmanageの使い方がよくわからないし、NODEも2つしかないので8.4のままにしている。

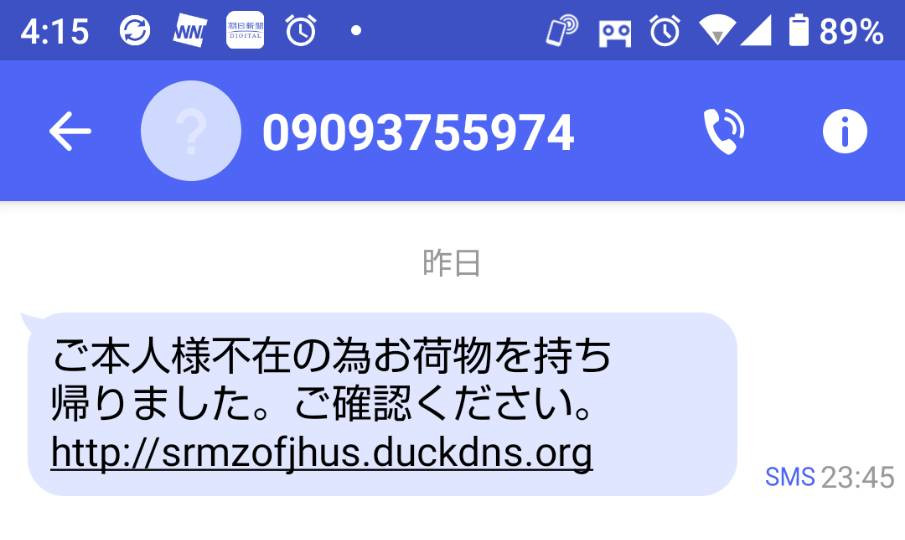

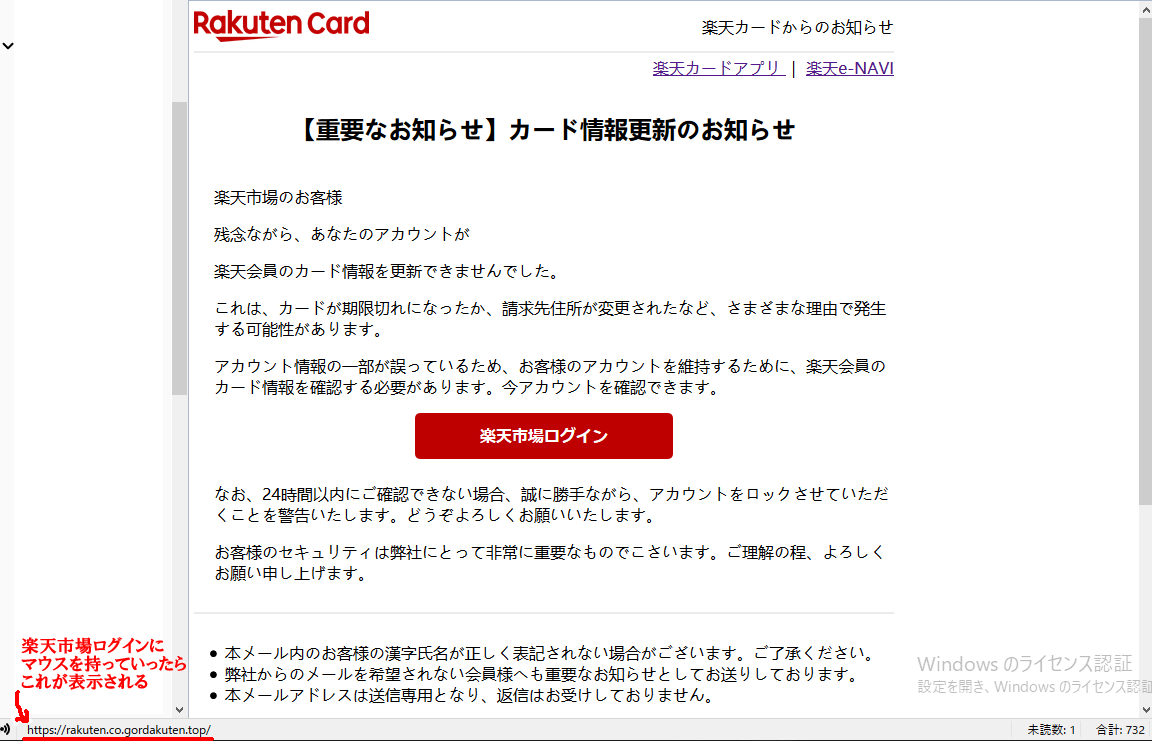

この所、一週間に一個ぐらいの割合で危険なメールが来ている!私が使っているメールサーバーはかなりセキュリティーを強くかけていて、正常なメールも弾かれるくらいの設定です。それでも来る。何回も言っているが、リンクは必ずマウスをそこにもって行き、左下などに表示される実際のリンク先を確かめる事。上の画像で左下の赤いアンダーラインのところが実際に飛ぶ場所であるが、

この所、一週間に一個ぐらいの割合で危険なメールが来ている!私が使っているメールサーバーはかなりセキュリティーを強くかけていて、正常なメールも弾かれるくらいの設定です。それでも来る。何回も言っているが、リンクは必ずマウスをそこにもって行き、左下などに表示される実際のリンク先を確かめる事。上の画像で左下の赤いアンダーラインのところが実際に飛ぶ場所であるが、

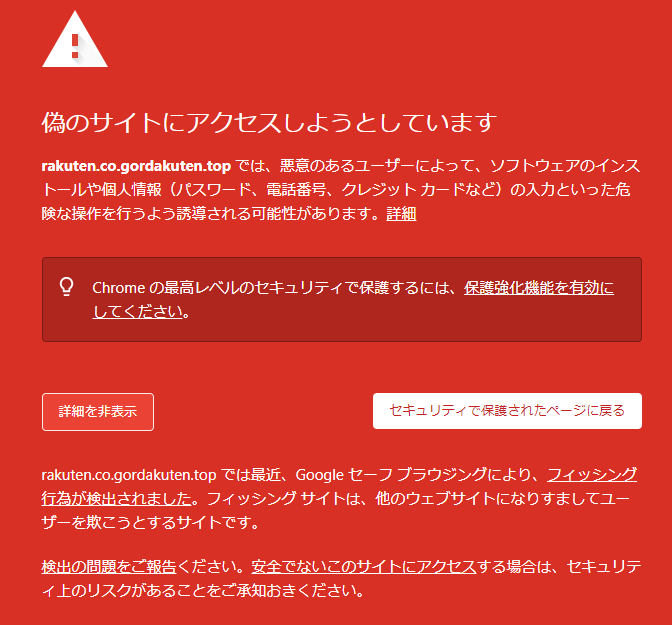

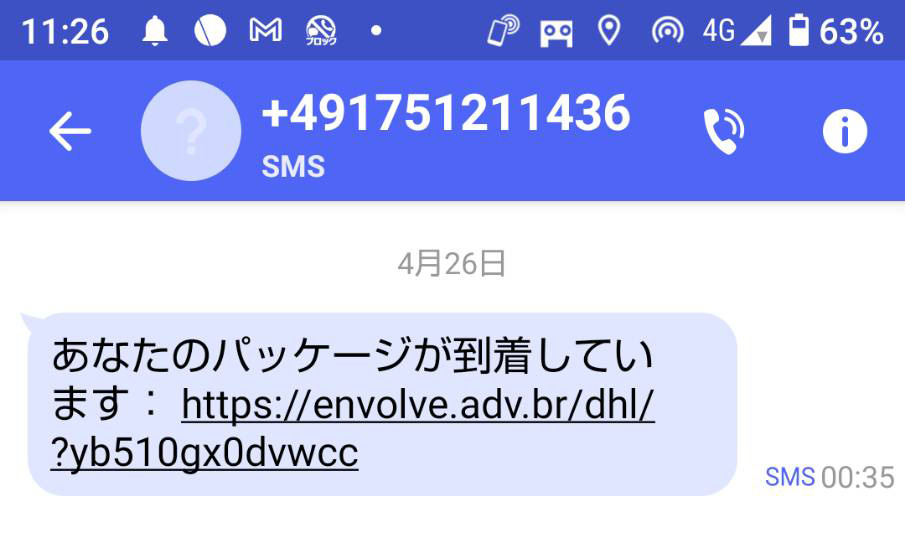

何度もここで警告しているが、こんな危険なメールが後を絶たない。

何度もここで警告しているが、こんな危険なメールが後を絶たない。