ログを探すと /bar/spool/bacula/log にログが出来ていた。アレー設定は /var/log/bacula/bacula.log の筈だが。よくよく/etc/bacula/bacua-dir.conf の設定を見てみると

Messages {

Name = Standard

mailcommand = “/usr/sbin/bsmtp -h localhost -f \”(Bacula) \<%r>\” -s \”Bacula8: %t %e of %c %l\” %r”

operatorcommand = “/usr/sbin/bsmtp -h localhost -f \”(Bacula) \<%r>\” -s \”Bacula8: Intervention needed for %j\” %r”

mail = root@localhost.inpac.jp = notsaved, warning, error

operator = root@local.host.inpac.jp = mount

console = all, !skipped, !saved

append = “/var/spool/bacula/log” = all, !skipped ←ここに設定が有った

catalog = all

}

Messages {

Name = Daemon

mailcommand = “/usr/sbin/bsmtp -h localhost -f \”(Bacula) \<%r>\” -s \”Bacula daemon message\” %r”

mail = root@localhost.inpac.jp = all, !skipped

console = all, !skipped, !saved

append = “/var/log/bacula/bacula.log” = all, !skipped

}

実はmessgeの設定は二つあり、上にあるappendを下と同じ

append = “/var/log/bacula/bacula.log” = all, !skipped

に変更後bacula-dirを再起動したら無事ログが指定のところに出来た

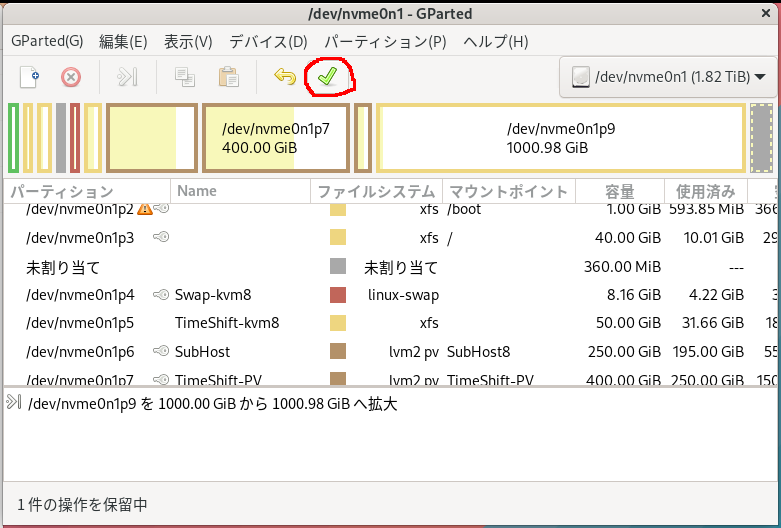

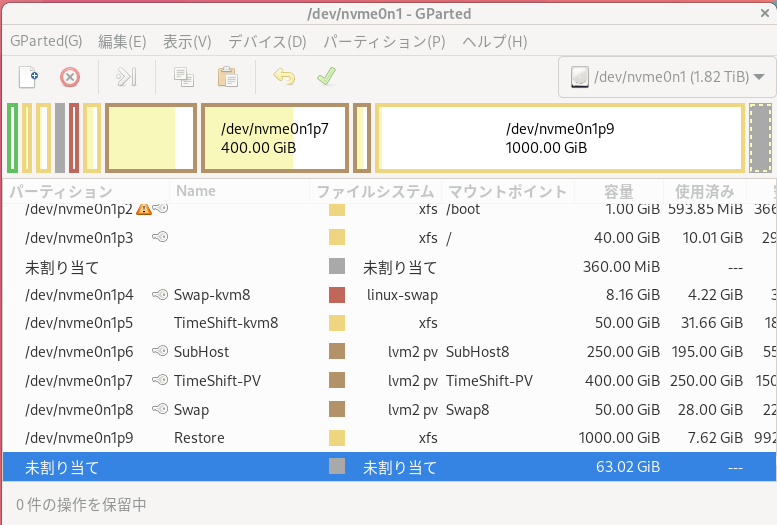

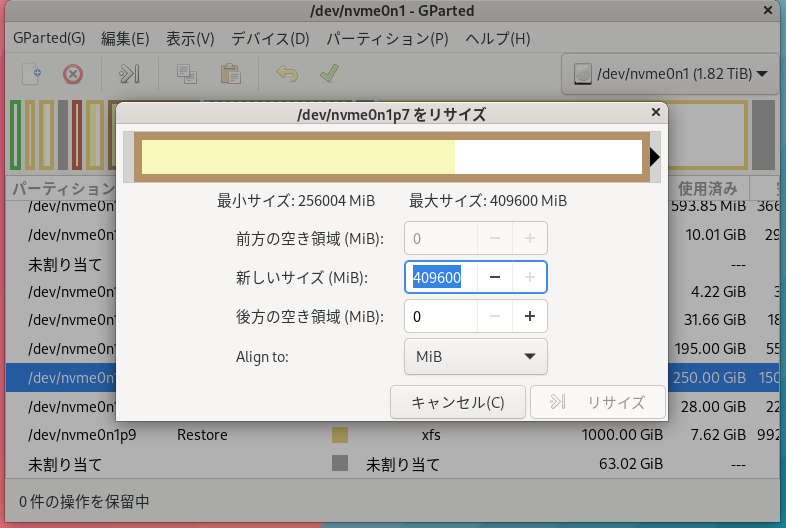

ここで変更したい領域を選び、パーティション → リサイズ/移動をクリックすると

ここで変更したい領域を選び、パーティション → リサイズ/移動をクリックすると 上の画面が開くので、前方の空き領域、新しいサイズ、後方の空き領域などを調整し、リサイズをクリック、この様にして変更したい領域を全部編集し終わったら、

上の画面が開くので、前方の空き領域、新しいサイズ、後方の空き領域などを調整し、リサイズをクリック、この様にして変更したい領域を全部編集し終わったら、