drbdを使ってsambaのファイルサーバーの可用性を高め様とした時クラスターの設定が終わっているホストをコピーし設定を進めるとどうしても

# pcs cluster start –all

smb4: Starting Cluster…

smb3: Unable to connect to smb3, check if pcsd is running ……..

でも pcsd は起動している。この原因は結局分からなかった。なので再度サブホストのコピーからやり直し。

追記:後日ログを見ていたら/var/log/pacemaker/pacemaker.logに

pacemaker-schedulerd[5382] (pcmk__log_transition_summary) notice: Configuration errors found during scheduler processing, please run “crm_verify -L” to identify issues

があった。これが原因だと思われるが?さらに/var/log/messageに

pacemaker-controld[5383]: notice: State transition S_IDLE -> S_POLICY_ENGINE

pacemaker-schedulerd[5382]: error: Resource start-up disabled since no STONITH resources have been defined

pacemaker-schedulerd[5382]: error: Either configure some or disable STONITH with the stonith-enabled option

pacemaker-schedulerd[5382]: error: NOTE: Clusters with shared data need STONITH to ensure data integrity

pacemaker-schedulerd[5382]: notice: No fencing will be done until there are resources to manage

pacemaker-schedulerd[5382]: notice: Calculated transition 1, saving inputs in /var/lib/pacemaker/pengine/pe-input-97.bz2

pacemaker-schedulerd[5382]: notice: Configuration errors found during scheduler processing, please run “crm_verify -L” to identify issues

pacemaker-controld[5383]: notice: Transition 1 (Complete=0, Pending=0, Fired=0, Skipped=0, Incomplete=0, Source=/var/lib/pacemaker/pengine/pe-input-97.bz2): Complete

pacemaker-controld[5383]: notice: State transition S_TRANSITION_ENGINE -> S_IDLE

pacemakerd[5377]: notice: Caught ‘Terminated’ signal

があった。恥ずかしながらpacemaker.logがあるのに気がつかなっかった。

但し、オリジナルのホストのpcsの設定を削除しておく。

# pcs cluster –force stop

# pcs cluster destroy

詰まりせっかく設定した分を全消去しておく。またpcsdとDRBD起動関係を止めておく

# systemctl stop pcsd

# systemctl disable pcsd

# systemctl stop pcsd

# systemctl disable pcsd

ただし、/etc/hostの設定やは残っている、またpcsとpacemakerはインストールされているよ。

そしてやっと、ここを参考にしてサブホストにコピーする。

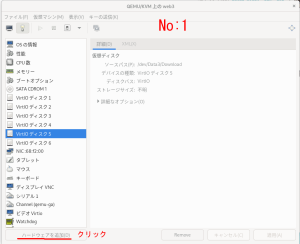

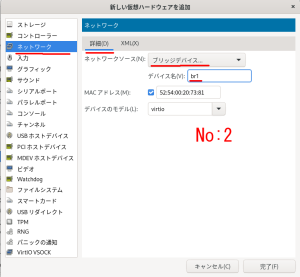

その際、vda1のUUID, 固定のIPアドレス、hostnameがダブっているので、https://www.kinryo.net/?p=2529を参考に変更してください。ただしUUIDの変更は出来なかったので、変更していない。次に念の為コピーしたサブホスト側でも(オリジナルのホストで消去しているのでやらなくてもいいと思うが)。ただしこの方法は/etc/fstabの設定が両ホストで同じでなければならない。違う時はvdaになる物意外外して置く事。

# pcs cluster –force stop

# pcs cluster destroy

でクラスターを削除しておく。

pcsdを起動して、パスワードの設定をする

# systemctl enable –now pcsd

# passwd hacluster

これを両方のサブホストで行う。

ここからはオリジナルのサブホストのsmb3での作業

# pcs host auth smb3 smb4

ユーザーを聞かれるので hacluster パスワードは設定した物。

# pcs cluster setup mycluster smb3 smb4

No addresses specified for host ‘smb3’, using ‘smb3’

No addresses specified for host ‘smb4’, using ‘smb4’

Destroying cluster on hosts: ‘smb3’, ‘smb4’…

smb3: Successfully destroyed cluster

smb4: Successfully destroyed cluster

Requesting remove ‘pcsd settings’ from ‘smb3’, ‘smb4’

smb3: successful removal of the file ‘pcsd settings’

smb4: successful removal of the file ‘pcsd settings’

Sending ‘corosync authkey’, ‘pacemaker authkey’ to ‘smb3’, ‘smb4’

smb3: successful distribution of the file ‘corosync authkey’

smb3: successful distribution of the file ‘pacemaker authkey’

smb4: successful distribution of the file ‘corosync authkey’

smb4: successful distribution of the file ‘pacemaker authkey’

Sending ‘corosync.conf’ to ‘smb3’, ‘smb4’

smb3: successful distribution of the file ‘corosync.conf’

smb4: successful distribution of the file ‘corosync.conf’

Cluster has been successfully set up.

# pcs cluster start –all

smb3: Starting Cluster…

smb4: Starting Cluster…

おー!!、両方のホストでクラスターがスタートした。

# pcs cluster enable –all

smb3: Cluster Enabled

smb4: Cluster Enabled

# pcs status

Cluster name: mycluster

WARNINGS:

No stonith devices and stonith-enabled is not false

Status of pacemakerd: ‘Pacemaker is running’ (last updated 2023-10-23 19:53:50 +09:00)

Cluster Summary:

* Stack: corosync

* Current DC: smb4 (version 2.1.5-9.el9_2.3.alma.1-a3f44794f94) – partition with quorum

* Last updated: Mon Oct 23 19:53:50 2023

* Last change: Mon Oct 23 19:38:00 2023 by hacluster via crmd on smb4

* 2 nodes configured

* 0 resource instances configured

Node List:

* Online: [ smb3 smb4 ]

Full List of Resources:

* No resources

Daemon Status:

corosync: active/enabled

pacemaker: active/enabled

pcsd: active/enabled

WARNINGが出ているので、https://www.kinryo.net/?p=3610を参考にして解除